Azure SphereのOSアップデートの挙動を調べた

以前から、OSアップデートするときにアプリケーションはどうなるのか気になっていた、、、

- OSのダウンロード中にアプリは停止するのか?

- アプリの停止は事前に通知されるのか?

- アプリの停止時間は?

のですが、1/10にAzure Sphere OS 18.11.2のOSアップデートがOTA配信開始したので、挙動を調べることに。

挙動を調べるためのコード

アプリが再起動するため、Visual Studio(やgdb)でLog_Debugを見て確認することができません。 そこで、UARTに連続してデータを出力して、それをロジックアナライザでキャプチャすることにしました。

アプリは、起動時に"STX\n"を送信した後、0x00~0xffを連続して送信し続けます。SIGTERMを受けたら、"ETX\n"を送信して終了。

int main(int argc, char *argv[]) { Log_Debug("Application starting.\n"); // Register a SIGTERM handler for termination requests struct sigaction action; memset(&action, 0, sizeof(struct sigaction)); action.sa_handler = TerminationHandler; sigaction(SIGTERM, &action, NULL); UART_Config config; UART_InitConfig(&config); config.baudRate = 115200; config.flowControl = UART_FlowControl_None; int uartFd = UART_Open(MT3620_UART_ISU3, &config); assert(uartFd); write(uartFd, "STX\n", 4); char data = 0; while (!terminationRequired) { int ret = write(uartFd, &data, 1); if (ret == 1) data++; } wait_ms(100); // easyio write(uartFd, "ETX\n", 4); wait_ms(100); // easyio close(uartFd); Log_Debug("Application exiting.\n"); return 0; }

実行手順

色々と試しましたが、、、この流れがベストのようです。

azsphere device recoverでOSを18.11にする。azsphere device prep-debug。- VSからアプリを実行して、停止。(Flashにアプリを入れる)

- ロジックアナライザを接続。

- resetボタンをクリック。

- ロジックアナライザがキャプチャできていることを確認。

azsphere device wifi addして、azsphere device wifi listでconnectedになることを確認、すぐにresetボタンをクリック。←この操作は短時間に!- 10分くらいキャプチャし続ける。

実行結果

- アプリが起動してから(OSアップデートで)停止するまで、約377秒(約6分)

- (OSアップデートで)アプリ停止時間、約83秒(約1分)

- OSのダウンロードがアプリ稼働中か停止中かは、判断つかなかった。

- アプリ停止直前は、SIGTERMシグナルが来ていた。

まとめ

実運用では、OSアップデートで1分くらい停止しても大丈夫なように、全体設計しておく必要がありそうです。

Azure Sphereの18.11がマイナーアップデート

Azure Sphere 18.11がマイナーアップデートされました。

リリースノートから、どんな変更点があったのか?確認したいと思います。

18.11,18.11.1,18.11.2リリースノート

リリースノートはこちらです。

18.11リリースノートを変更して、18.11.1と18.11.2が追加されています。

18.11.1と18.11.2が同時リリースってちょっとおかしくない?という感じですが、

ということで、OSの18.11.1は存在しないようです。

SDK 18.11.1 リリース

Private Ethernetの機能が追加されました。

これだけなので、この機能を使わないなら、SDKをアップデート不要です。

なお、SDK 18.11から18.11.1へアップデートは自動ではありません。SDK18.11.1をダウンロード、インストール操作してください。

OS 18.11.2 リリース

Azure SphereデバイスがWi-Fiに接続できない問題が解決されました。

OS 18.11から18.11.2はOTAで自動的にアップデートされます。更新は10分以内です。

18.11.2になると、azsphere device image list-installed --fullを実行して表示されるNW KernelのImage IDが44ed692e-ce49-4425-9aa6-952b84ce7b32になります。

感想

C#コードでMT3620を動かしてみた

Seeed UG Advent Calendar 2018の23日目に誰をも寄せ付けないクレイジーな面白そうな記事が投稿されました。

MT3620セットアップに始まり、Cサンプルコードの解説、C#で開発するためのビルド環境の整備、C#からCのInterop、疑似イベント駆動と、すげー長いので、、、

「とりあえず、ビルドして動かしてみたい」

というライトなユーザー向けに、ブログを書いておこうと思いました。

MT3620でC#を動かすテクノロジー「IL2C」

現在、MT3620の開発言語はC言語だけです。

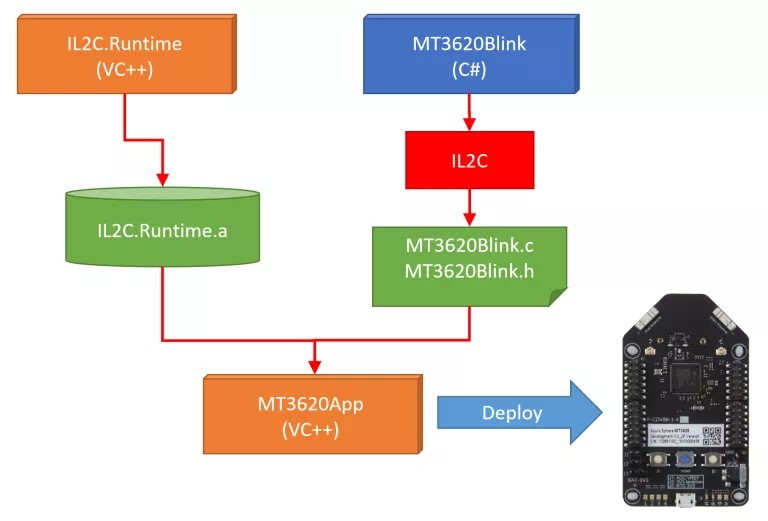

じゃあ、どうやってC#を動かすのか?ですが、C#コードをビルドした結果のMSILを、IL2C.Coreを使ってCコードを生成して、そのCコードをCコンパイラでビルドして、実行のバイナリイメージを作成、MT3620で実行します。(下図の右側)

C#コード -> ビルド -> MSIL -> IL2C.Core-> Cコード -> ビルド -> バイナリイメージ

IL2C.Coreが生成したCコードは、それ単独をビルド、実行することができません。IL2C.CoreでCコードを生成するときに、IL2C.Runtimeを呼び出すCコードを出力しているからです。そのため、Cコードのビルド時にIL2C.Runtimeも加える必要があります。(下図の左側)

大きく、

- IL2C.Core

- IL2C.Runtime

の2つが重要!

IL2C.CoreとIL2C.Rumtimeがどこから来るのかというと、、、kekyoさんが鋭意開発していて、全ソースが彼のgithubに上がっています。

あと、上図の「IL2C」はIL2C.Buildという名前でnugetに上がっているので、実際に必要になるものは、

- IL2C.Build (IL2C.Coreが含まれている)

- IL2C.Runtime

ってことになります。

MT3620のサンプルコードを動かす

それでは、用意されているサンプルコードを動かしてみましょう。

MT3620の開発に必要な、ボード購入やらAzureSphereSDKインストール、デバイスのクレームなどは省略で。ググってください。Visual Studioを使って、(C言語で)MT3620を開発、実行ができている前提で。

必要なファイルをコピー

kekyo/IL2CリポジトリにIL2C.Runtimeライブラリとサンプルコードが含まれています。ローカルにクローンしてください。

git clone https://github.com/kekyo/IL2C.git

サンプルコードのソリューションを開く

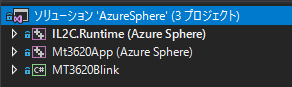

Visual Studioで、samples/AzureSphere/AzureSphere.slnを開いてください。

3つのプロジェクトが含まれているはずです。

デフォルトでスタートアッププロジェクトが不適切なので、、、

Mt3620Appプロジェクトを右クリックして、スタートアッププロジェクトに設定を選択してください。Mt3620Appが太字で表示されればOKです。

ビルド&実行

PCにMT3620を接続して、デバッグ実行してください。

すると、自動的にnugetからIL2C.Buildをダウンロードしてきて、あれやこれやをやった後に、MT3620へデプロイ、プログラムが実行されます。

おまけ

C#コードでブレークポイントやステップ実行ができるぅ!!!

謎技術。

(さすがに、変数ウォッチはできません。)

<kekyoコメント>

デバッグ時の変数の参照は、プリミティブ型であれば見えると思う。オブジェクト参照は、frame__の下に入ってるけど、コードが抽象型で書かれていて、実際のインスタンスが具象型の場合は正しく見えない可能性がある あとラムダ式で変数キャプチャすると、クロージャ型の中を見ないと見えないけど、ローカルスタックフレームのどれがそのクロージャ型のインスタンスなのかを特定するには、いくつかツリーを開いて中身確認してみないとわからないかも知れない

今回、MT3620視点で書いていますが、、、 サンプルコードに、AzureSphere以外のmicro:bitやWio LTE、M5Stackもあるので、今後が楽しみですね。

ChibiOSを調べる

nanoFrameworkの土台がChibiOSなので、ChibiOSを調査します。

ドキュメントはこちら。 ChibiOS free embedded RTOS - ChibiOS Homepage

Product Information

- ライセンスは、GPL3 or Apache 2.0。

- ChibiOSは4つのプロダクトで構成されている。

ChibiOS/RT 3.0 The Ultimate Guide

ChibiOS General Archietcture

- ChibiOS/RT ... the RTOS scheduler.

- ChibiOS/HAL ... the Hardware Abstraction Layer enclosing abstract drivers for most common peripherals.

The Big Picture

- Startup Code

./os/common.ports... The code executed after the reset. - Application ... the user code. main()

- ChibiOS/RT

ChibiOS/HAL

RT does not need HAL

- HAL uses RT's services through the OSAL

ChibiOS products directory organization

*****************************************************************************

*** ChibiOS products directory organization ***

*****************************************************************************

--{root} - Distribution directory.

+--os/ - ChibiOS products, this directory.

| +--rt/ - ChibiOS/RT product.

| | +--include/ - RT kernel headers.

| | +--src/ - RT kernel sources.

| | +--templates/ - RT kernel port template files.

| | +--ports/ - RT kernel port files.

| | +--osal/ - RT kernel OSAL module for HAL interface.

| +--nil/ - ChibiOS/NIL product.

| | +--include/ - Nil kernel headers.

| | +--src/ - Nil kernel sources.

| | +--templates/ - Nil kernel port template files.

| | +--ports/ - Nil kernel port files.

| | +--osal/ - Nil kernel OSAL module for HAL interface.

| +--hal/ - ChibiOS/HAL product.

| | +--include/ - HAL high level headers.

| | +--src/ - HAL high level sources.

| | +--templates/ - HAL port template files.

| | +--ports/ - HAL port files (low level drivers implementations).

| | +--boards/ - HAL board files.

| +--common/ - Files used by multiple ChibiOS products.

| | +--ports - Common port files for various architectures and

| | compilers.

| +--various/ - Various portable support files.

| +--ext/ - Vendor files used by ChibiOS products.

Azure Sphere MCUのセキュア構造

12/20にPlutonの構造、機能に関するブログがポストされました。

全文を訳すのは自信が無いので、、、気になるポイントだけ箇条書きにしました。

Pluton Key management

- Plutonは(シリコン)製造段階で自らのキーペアを生成しています。

- これらのキーはe-fusesに入っていて永続的に保持します。

- プライベートキーはソフトウェアで読み出すことはできません。(認められたファームウェアでも不可)

- Plutonは2つのECCキーペアを生成しており、1つはリモート認証用、もう1つは汎用暗号化用です。

- シリコン製造会社はマイクロソフトへパブリックキーを送付します。そうすることで、マイクロソフトは全てのAzure Sphere MCUを信頼します。

Pluton’s random number generator

- Plutonは真の乱数ジェネレータを実装しています。(環境情報を使っている?)

- Plutonの乱数ジェネレータはエントロピーを測定して、基準に満たない場合は乱数を配布しません。

Pluton’s cryptographic helpers

- 暗号化のタスクを(ハードウェアで実装することで?)高速化しています。

- Hashing(via SHA2), ECC, AES

The benefits of secure boot

Leveraging remote attestation

- Plutonは、測定されたブートとリモートアテステーションのサポートをシリコンで実装しています。

手順が書かれているが、、、よくわからんorz

デバイスがAS3をサーバー認証するだけでなく、AS3がデバイスを認証する、、、あたりの動きかな?

デバイスが不健全なときは、AS3しか接続できない。(ソフトウェアの更新で回復)

A future blog post will provide a more thorough deep dive on this topic

Silicon security beyond Pluton

mbed-os-example-wifiを動かしてみた

MbedでAZ3166をやってみる記事を書きましたが、、、

ここで使った、mbed-wifi-example、、、 というか、これの内部で使っているmbed-emw10xx-driverは、もう古いモノでしたorz

いまは、Officialのmbed-osにMTB_MXCHIP_EMW3166としてマージされています。

ネットワークの部分は、WICEDがコンパイル済みの状態で同梱されていました。

mbed-os/targets/TARGET_WICED at master · ARMmbed/mbed-os · GitHub

で、動かし方ですが、、、

mbed import https://github.com/ARMmbed/mbed-os-example-wifi

して、mbed_app.jsonをこんな感じにして、

{

"config": {

"wifi-ssid": {

"help": "WiFi SSID",

"value": "\"aterm-3b8988-g\""

},

"wifi-password": {

"help": "WiFi Password",

"value": "\"P@ssw0rd\""

}

},

"target_overrides": {

"*": {

"platform.stdio-convert-newlines": true,

"target.stdio_uart_tx": "PA_11",

"target.stdio_uart_rx": "PA_12",

"platform.stdio-baud-rate": 115200

}

}

}

コンパイルすればOK。

ざっくり調べた感じだと、邪魔だったbootloaderやMiCOが入っていないようで、スッキリとしています。

ちょっと注意が必要なのが、

mbed-wifi-exampleを動かしてみた

本記事は、同様の新しい記事があります。

新しい記事はこちらです。

MbedプラットフォームはAZ3166に対応しているみたいですが、

MxChip Board Support - Question | Mbed

情報が全然見当たらない。orz

GitHubにMXCHIPがサンプルを公開していたので、、、これが動くか(動かせるか)試してみました。

1回目

README.mdを参考に、mbed-cliでimportします。

C:\mbed>mbed import https://github.com/MXCHIP/mbed-wifi-example [mbed] Importing program "mbed-wifi-example" from "https://github.com/MXCHIP/mbed-wifi-example" at latest revision in the current branch [mbed] Adding library "emw10xx-driver" from "https://github.com/MXCHIP/mbed-emw10xx-driver" at rev #254df6a98312 [mbed] Adding library "mbed-os" from "https://github.com/MXCHIP/mbed-os" at rev #c1a665816660 C:\mbed>

何事も無く終了。

続いて、コンパイルします。

C:\mbed>cd mbed-wifi-example

C:\mbed\mbed-wifi-example>mbed compile -m AZ3166 -t GCC_ARM

Building project mbed-wifi-example (AZ3166, GCC_ARM)

Scan: .

Scan: FEATURE_BLE

Scan: FEATURE_COMMON_PAL

Scan: FEATURE_LWIP

Scan: FEATURE_UVISOR

Scan: FEATURE_ETHERNET_HOST

Scan: FEATURE_LOWPAN_BORDER_ROUTER

Scan: FEATURE_LOWPAN_HOST

Scan: FEATURE_LOWPAN_ROUTER

Scan: FEATURE_NANOSTACK

Scan: FEATURE_NANOSTACK_FULL

Scan: FEATURE_THREAD_BORDER_ROUTER

Scan: FEATURE_THREAD_END_DEVICE

Scan: FEATURE_THREAD_ROUTER

Scan: FEATURE_STORAGE

Scan: mbed

Scan: env

Compile [ 0.3%]: iperf_cli.c

[Warning] cpu.h@21,0: "BYTE_ORDER" redefined

[Error] sockets.h@317,8: redefinition of 'struct timeval'

[Error] mico_socket.h@165,5: conflicting types for 'select'

[ERROR] In file included from ./emw10xx-driver/mico/net/LwIP/lwip-sys/arch/cc.h:21:0,

from ./emw10xx-driver/mico/net/LwIP/lwip-ver1.4.0.rc1/src/include/lwip/arch.h:43,

from ./emw10xx-driver/mico/net/LwIP/lwip-ver1.4.0.rc1/src/include/lwip/debug.h:35,

from ./emw10xx-driver/mico/net/LwIP/lwip-ver1.4.0.rc1/src/include/lwip/opt.h:46,

from ./emw10xx-driver/mico/net/LwIP/lwip-ver1.4.0.rc1/src/include/lwip/sockets.h:37,

from ./emw10xx-driver/mico/include/mico_socket.h:21,

from ./emw10xx-driver/mico/include/mico.h:38,

from .\app\iperf\iperf_cli.c:17:

...

struct timevalを再定義してエラー...。

2回目

ソースを見たところ、LWIP_TIMEVAL_PRIVATEマクロで定義するかしないか指定できるようになっていました。

mbed_app.jsonのmacrosに下記を追加して、再コンパイルします。

"LWIP_TIMEVAL_PRIVATE=0"

C:\mbed\mbed-wifi-example>mbed compile -m AZ3166 -t GCC_ARM Building project mbed-wifi-example (AZ3166, GCC_ARM) ... +-----------------------+--------+-------+-------+ | Module | .text | .data | .bss | +-----------------------+--------+-------+-------+ | Fill | 406 | 15 | 132 | | Misc | 158909 | 2824 | 51169 | | drivers | 2607 | 4 | 164 | | features/filesystem | 627 | 0 | 0 | | features/netsocket | 3922 | 85 | 60 | | hal | 536 | 0 | 8 | | platform | 1927 | 4 | 297 | | rtos | 213 | 4 | 4 | | rtos/rtx | 8079 | 20 | 6874 | | targets/TARGET_MXCHIP | 2578 | 4 | 0 | | targets/TARGET_STM | 21876 | 0 | 1424 | | Subtotals | 201680 | 2960 | 60132 | +-----------------------+--------+-------+-------+ Allocated Heap: unknown Allocated Stack: unknown Total Static RAM memory (data + bss): 63092 bytes Total RAM memory (data + bss + heap + stack): 63092 bytes Total Flash memory (text + data + misc): 204640 bytes Image: .\BUILD\AZ3166\GCC_ARM\mbed-wifi-example.bin C:\mbed\mbed-wifi-example>

Warningはいくつか出ましたが、とりあえずコンパイル通りました。やった!

3回目

このサンプル、複数のサンプルが同封されていて、main()で呼び出す部分を変更して切り替える作りになっていました。

どれにしようかな、、、

一番単純そうなmbed_wifiを動かすことにします。

int main( void )

{

RUN_APPLICATION( mbed_wifi );

return 0;

}

mbed_wifiは、Wi-FiアクセスポイントのSSIDとパスワードが必要なので、mbed_app.jsonのwifi-ssidとwifi-passwordに書いておきます。

"config": { "wifi-ssid": { "help": "WiFi SSID", "value": "\"aterm-3b8988-g\"" }, "wifi-password": { "help": "WiFi Password", "value": "\"p@ssw0rd\"" } }

で、コンパイルを。

C:\mbed\mbed-wifi-example>mbed compile -m AZ3166 -t GCC_ARM

実行

コンパイルで出来上がった.binファイルをAZ3166ドライブへコピーすれば、実行されます。

C:\mbed\mbed-wifi-example>copy .\BUILD\AZ3166\GCC_ARM\mbed-wifi-example.bin d:\

1 個のファイルをコピーしました。

C:\mbed\mbed-wifi-example>

実行結果はこちら。

WiFi example Scan: [493][SYSTEM: .\emw10xx-driver\mico\system\system_misc.c: 230] Kernel version: 31620002.049 [501][SYSTEM: .\emw10xx-driver\mico\system\system_misc.c: 233] MiCO version: 3.0.0 [508][SYSTEM: .\emw10xx-driver\mico\system\system_misc.c: 235] Wi-Fi driver version wl0: Sep 10 2014 11:28:46 version 5.90.230.10 , mac C8:93:46:84:19:CC Network: aterm-3b8988-g secured: WPA2 BSSID: 1C:B1:7F:bf:61:ce RSSI: -63 Ch: 5 1 networks available. Connecting... [9332][SYSTEM: .\emw10xx-driver\mico\system\system_misc.c: 73] Station up Success MAC: c8:93:46:84:19:cc IP: 192.168.0.6 Netmask: 255.255.255.0 Gateway: 192.168.0.1 RSSI: -56 Sending HTTP request to www.arm.com... sent 38 [GET / HTTP/1.1] recv 64 [HTTP/1.1 301 Moved Permanently] Done [9733][SYSTEM: .\emw10xx-driver\mico\system\system_misc.c: 77] Station down